Se sua empresa é usuária da plataforma de aplicações Magic xpa, e tomou ciência do problema de segurança encontrado no Log4J, saiba:![]()

Ele é resolvido de forma muito rápida e simples.

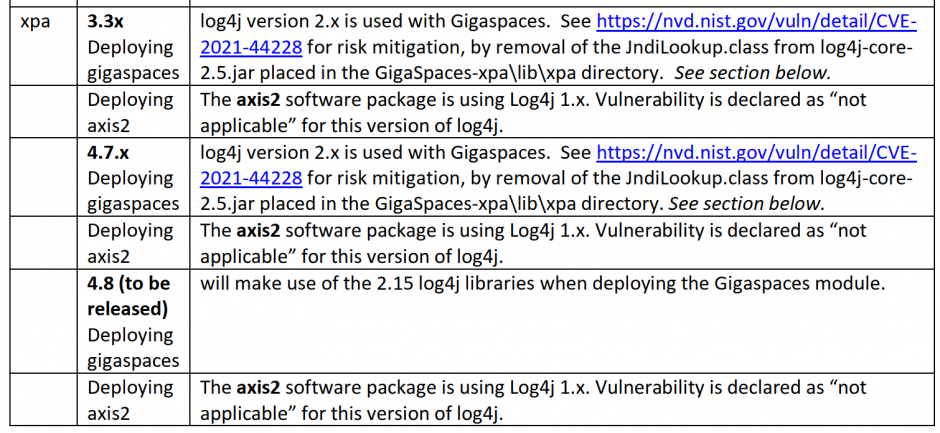

A plataforma Magic xpa, até sua versão 3.2x (32 Bits), não usa o Log4J.

A próxima versão a ser lançada, a 4.8, usará o Log4J 2.15, imune a este problema.

Mas se você utiliza o Magic xpa da versão 3.3x até a 4.7x, Server com GigaSpaces, ficará totalmente protegido e seguro com o simples procedimento descrito abaixo.

*Nota: o procedimento não é necessário para quem utiliza o middleware Broker.

Conforme indicação oficial contida neste site: https://nvd.nist.gov/vuln/detail/CVE-2021-44228,

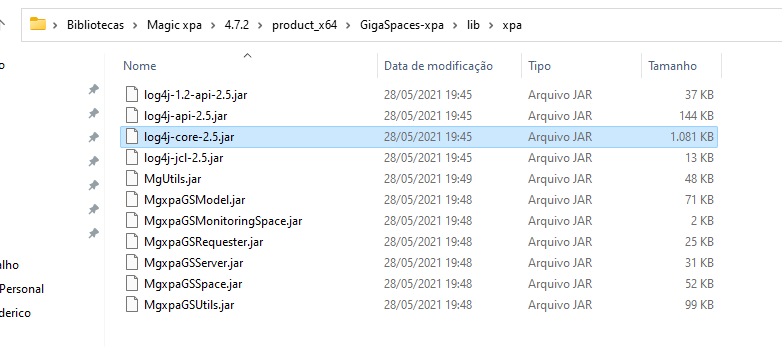

basta remover a classe “JndiLookup.class” do arquivo “log4j-core-2.5.jar“, que está localizado na pasta: %EngineDir%GigaSpaces-xpa\lib\xpa:

Você pode abrir o prompt do DOS como ‘Admin‘ e executar o comando abaixo, por exemplo:

zip -q -d log4j-core-2.5.jar org/apache/logging/log4j/core/lookup/JndiLookup.class

Por isso, não se assuste: Sua aplicação Magic xpa seguirá firme, forte e segura.

Para receber os artigos do Blog Magic Brasil em primeira mão no seu email, registre-se aqui